WinDbg常用命令系列---||(系统状态)

||(系统状态)

简介

双竖线 ( || ) 命令将打印指定的系统或当前正在调试的所有系统的状态。

使用形式

|| System 参数

- System

指定要显示的系统。 如果省略此参数,将显示正在调试的所有系统。

支持环境

模式 |

调试多个目标 |

目标 |

实时、 崩溃转储 |

平台 |

全部 |

备注

|| 命令仅在调试多个目标很有用。 很多,但并非所有的多个目标调试会话涉及多个系统。每个系统列表包括服务器名称和协议详细信息。 系统上运行调试器都会被视为 <本地> 。下面的示例显示如何使用此命令。 下面的命令显示所有系统。

下面的示例显示如何使用此命令。 下面的命令显示所有系统。

3:2:005> ||

以下命令还显示所有系统。

3:2:005> ||*

下面的命令显示当前处于活动状态的系统。

3:2:005> ||.

下面的命令显示系统中有最新的异常或中断。

3:2:005> ||#

下面的命令显示系统编号 2。

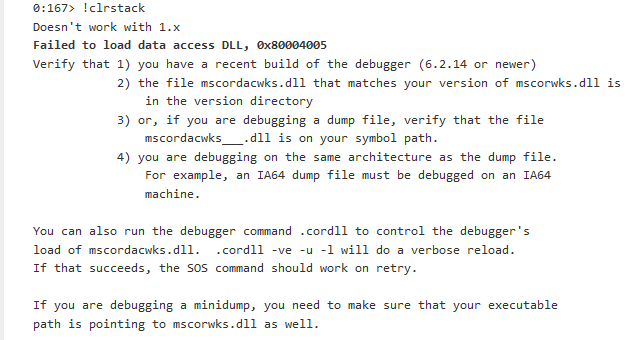

3:2:005> ||2下面的命令是在dmp文件下。

0:001> ||

. 0 Full memory user mini dump: F:\XXX\V3.5.3\XXXX.7504.dmp